保護您的容器與資料庫:揭露 pg_mem 惡意軟體!

警報!新型 pg_mem 惡意軟體現蹤!

您的容器與資料庫安全嗎?

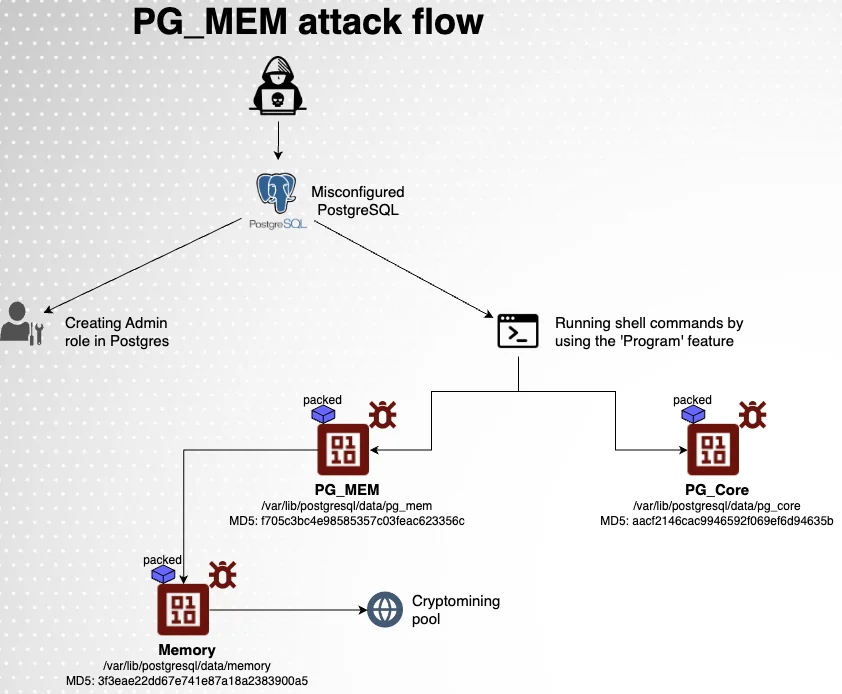

Aqua Nautilus 研究團隊近期發現了名為 pg_mem 的新型惡意軟體,專門鎖定 PostgreSQL 資料庫發動攻擊。這種惡意軟體極為隱匿,善於偽裝成正常的 PostgreSQL 程式,並利用巧妙的技術來躲避傳統的資安偵測。

pg_mem 的攻擊手法:

- 暴力破解資料庫憑證:攻擊者首先會嘗試破解 PostgreSQL 的登入憑證。

- 執行任意指令:一旦成功登入,便利用 SQL 命令中的漏洞(如 COPY … FROM PROGRAM)在主機上執行惡意指令。

- 隱匿與持久化:植入 pg_core 和 pg_mem 等惡意程式,以清除競爭對手、躲避偵測並確保在系統中的持久存在。

- 加密貨幣挖礦:最終目標是部署 XMRIG 等加密貨幣挖礦程式,竊取系統資源。

為何 pg_mem 值得警惕?

- 隱匿性高:它模仿正常的 PostgreSQL 進程,讓傳統資安工具難以察覺。

- 針對性強:專門攻擊 PostgreSQL 資料庫,而全球有超過 80 萬個 PostgreSQL 伺服器直接暴露在網際網路上,成為潛在目標。

- 威脅多樣:除了挖礦,這類攻擊也可能導致資料竊取或勒索軟體部署。

Aua Security 如何為您提供防護?

Aua Security 的運行時安全解決方案結合了行為分析與 MITRE ATT&CK 框架,能夠有效識別並阻斷 pg_mem 這種規避性強的威脅。我們的平台能偵測到惡意程式的執行、可疑的挖礦活動,並提供從程式碼到雲端的全面容器應用程式保護。

透過啟用行為偵測功能,Aua Security 能在第一時間自動阻斷這類威脅,有效降低您的資安風險,確保業務連續性。

出處:

- https://www.aquasec.com/blog/protect-containers-from-pg_mem-malware-aqua-runtime-security/

- https://www.aquasec.com/blog/pg_mem-a-malware-hidden-in-the-postgres-processes/

聯絡我們

聯絡我們